🎯 RESULTATS DE RECHERCHE

Trois concepts sont les piliers de notre ingénierie créative : l’écosystème numérique du réseau télématique, le user centric des technologies que souhaite l’utilisateur et l’intelligence artificielle qui apporte la capacité d’apprentissage profond (Deep learning) pour l’automatisation et l’interaction vocale du dispositif que nous proposons. L’écosystème numérique d’un opérateur de télécommunications (Telco) ou plus généralement d’un réseau télématique, est opérationnel et performant du fait d’une politique, des outils de maintenance, de détection et prévention d’intrusions dans le système d’information, de surveillance des accès, d’auto diagnostic organisationnel qui s’appuient sur la collecte et le stockage des données de l’état de fonctionnement des équipements, grâce aux outils numériques déployés très souvent propriétaires, diversifiés, chronophages et onéreux. Nous proposons des smart interfaces pour leur utilité ou leur intérêt, un agent conversationnel vocal pour une assistance par l’intelligence artificielle à chacune des fonctions suivantes: (1) à la maintenance, (2) à la détection et prévention des intrusions, (3) à l’audit organisationnel de sécurité du système d’information, (4) à l’audit de sécurité technique et (5) à la gestion des informations de sécurité et des événements. Notre smart interface est un objet connecté embarqué dans un nano ordinateur Raspberry Pi (RPi), de dimensions d’une carte bancaire, grâce aux briques d’intelligence artificielle sauvegardées dans la carte SanDisk (SD) du RPi, dont nous spécifierons le modèle pour chaque fonction de maintenance et/ou de sécurisation qu’assure notre dispositif unique et efficient. Il s’agit de la maintenance, de la sécurité et de l’audit des systèmes d’information par les interfaces intelligentes. Les photos du prototype exploité pour le réseau d’un Telco au Cameroun sont dans la figure qui ci-dessous.

Le document complet de présentation des résultats de recherche est téléchargeable en cliquant sur le bouton ci-dessous.

👉 LIRE/TELECHARGER LE DOCUMENT 👉 READ/DOWNLOAD THE ENGLISH VERSION1. Fonction de maintenance assistée par intelligence artificielle

Quatre innovations ressortent de notre smart interface pour la maintenance.

a) L’exploitation des briques d’intelligence artificielle d’Amazon (notamment Amazon

Web Services, Alexa Voice Service et Internet Of Things) pour produire nos scripts en

langage python permettant de construire notre agent conversationnel dont le nom proposé est

MAIA pour justement Maintenance Assistée par l’Intelligence Artificielle.

b) Le déploiement des outils de monitoring ZABBIX (sur Debian) et PRTG ((Paessler Router

Traffic Grapher) sur Windows 10) nous assure automatiquement la remontée des seuils et des

courbes d’évolution des paramètres clefs de l’état de fonctionnement de tous les équipements

du cœur de réseau de Telco tant son réseau circuit que son réseau paquet.

c) L’agent conversationnel MAIA et l’outil de supervision ZABBIX sont embarqués dans un

nano ordinateur performant de dimensions d’une carte bancaire donnant lieu à un assistant de

maintenance portable connecté à internet et à l’intranet du Telco. Celui-ci apporte

plusieurs formes d’aide aux ingénieurs et techniciens :

i. Interagit vocalement avec l’ingénieur ou le technicien à sa demande d’information sur

la maintenance au sein de l’entreprise et bien plus encore, car il a accès aux bases de

données informationnelles comme Wikipédia.

ii. Affiche les cartes et les architectures du réseau et des équipements à la demande de

l’ingénieur ou du technicien.

iii. Alerte automatiquement les ingénieurs par e-mail et sur Telegram (par

l’intermédiaire de notre second Chatbot baptisé MAIA_Bot) en cas de problème.

iv. A un cache du serveur proxy de ZABBIX dans le Raspberry Pi. Cet avantage donne une

autonomie de fonctionnement à MAIA en l’absence de connexion internet et pour accéder à des

informations visant des tâches précises de maintenance.

d) Grâce au développement continu et systématique des briques d’intelligence du fait du

gigantesque réseau de développeurs au Cameroun et dans le monde, les performances de notre

véritable assistant personnel conversationnel de maintenance ne cesseront d’augmenter. Nous

parlons de maintenance augmentée par l’intelligence artificielle.

Les méthodes de machine learning pour obtenir ces résultats sont décrits dans l’article : NLEMBA Cécile Lidwine Inès, TONYE Emmanuel, BINELE Alphonse., May 2022, Maintenance Assisted by Artificial Intelligence (MAAI), London Journal of Research in Computer Science and Technology, Volume-22, Issue-01, pp. 15-21.

2. Fonction de détection et de prévention d’intrusions assistée par intelligence artificielle

Les réseaux télématiques de NEXTTEL et du CENADI où nous avons testé notre dispositif sont

opérationnels malgré leur complexité, du fait de la politique et des outils de supervision

systématique sur l’état de fonctionnement des différents équipements et du système

d’information. A partir de toutes les informations collectées, les ingénieurs travaillent au

quotidien sur les outils de détection et prévention d’intrusions visant à protéger

efficacement le réseau contre des potentielles attaques. Tout ceci est très couteux pour ces

opérateurs. Le recours à l’intelligence artificielle apporte une aide signifiante à la

détection et la prévention des intrusions par la réduction du coût de cette activité et en

la rendant plus efficace pour les ingénieurs qui en ont la charge.

Nous proposons une smart interface d’aide à la détection et la prévention d’intrusions avec

des innovations majeures suivantes :

i) La mise en place d’un système de monitoring qui nous assure la remontée des alertes

et des courbes d’évolution des paramètres de fonctionnement des hôtes du réseau.

ii) Le système de détection d’intrusions (IDS) Snort et de monitoring ZABBIX sont

embarqués dans un nano ordinateur Raspberry Pi. Ce dispositif permet :

- La transportabilité, le caractère nomade, et la facilité de manipulation.

- L’exploitation des scripts écrits avec le langage python pour réaliser l’agent

conversationnel.

- L’interaction vocale avec les utilisateurs grâce à l’agent conversationnel mis au point,

capable de fournir les informations sur les intrusions en temps réel dans le réseau.

- Une remontée d’alertes notamment par Telegram en cas de problème constaté.

iii) Grâce aux capacités d’entrainement de notre modèle d’intelligence artificielle mis

au point à l’aide de Tensorflow pour implémenter l’agent conversationnel, notre dispositif

acquiert la faculté d’autoapprentissage et d’être plus performant à chaque utilisation.

Les méthodes de Deep learning pour obtenir ces résultats sont décrites dans l’article : MELI TAMWA Jean Landry, TONYE Emmanuel, BINELE Alphonse, MVEH Chantal, (2022), Intrusion detection aided by artificial intelligence (IDAI). American journal of engineering research, 2022, volume 11, issue 03, pp. 99-106. Et le mémoire de recherche : EHETH BEKIAKEN DAVY NELSON (30 Juillet 2022), Conception et réalisation d’un Chatbot pour la détection et la prévention d’intrusions assistée par intelligence artificielle, Mémoire de fin d’études en génie des télécommunications, Ecole nationale supérieure polytechnique de Yaoundé, Université de Yaoundé I, Cameroun.

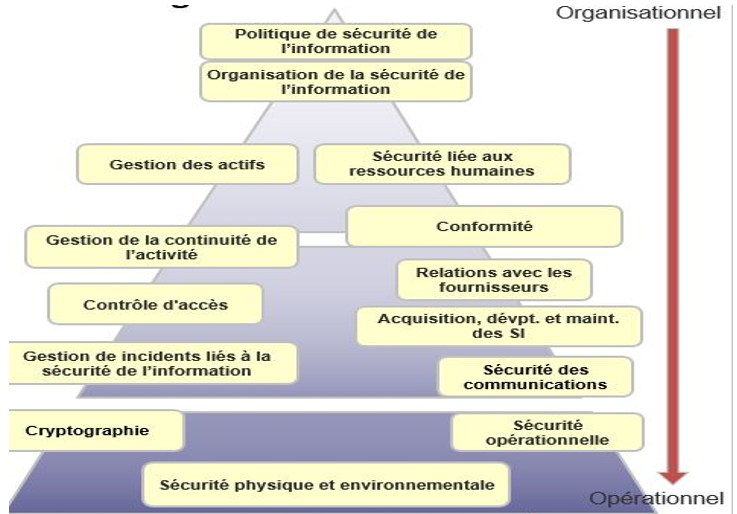

3. Fonction de l’audit organisationnel assistée par l’intelligence artificielle

L’audit de sécurité est une tâche importante et doit être faite des mains expertes et

nécessite beaucoup d’analyses. L’audit organisationnel est une tâche régulière visant la

conformité du système de management de la sécurité d’un Telco à la norme ISO 27001 et la

norme ISO 27002 qui définit un ensemble de bonnes pratiques en matière de sécurité. Cet

audit s’appuie sur 114 questions auxquelles répondent des acteurs identifiés conformément à

la politique de sécurité de l’entreprise, celle-ci s’inspirant des recommandations des

organismes chargés de l’audit organisationnel externe. L’aspect organisationnel de l’audit

consiste à faire une interview avec les responsables de la sécurité de la société. La

méthode d’interview avec des feuilles de questions peut être assistée par ordinateur existe

nécessitant la maitrise de l’outil informatique. Notre outil est un agent conversationnel

vocal d’aide à l’audit organisationnel mis sur pied pour la société NEXTTEL à l’effet d’auto

diagnostiquer et d’être conforme à la norme ISO 27002.

Notre smart interface apporte les

innovations suivantes :

1) L’exploitation du langage python pour la construction de nos briques d’intelligence

artificielle notamment celles-ci permettront : la reconnaissance vocale, la synthétisation

vocale, analyse du résultat, interprétation du résultat et génération des résultats.

2) Embarquer l’expertise d’audit au sein de notre intelligence artificielle.

3) Embarquer notre agent conversationnel au sein du Raspberry pi. L’apport de celui-ci

est

le suivant : (a) Interaction vocale avec l’audité et (b) Rapports à la fin de l’audit via

telegram (via Auditor_bot).

Les méthodes de machine learning pour obtenir ces résultats sont décrits dans le mémoire de recherche : DJENGUE KOTTE Olivier Valdez (29 Juillet 2022), Conception et réalisation d’un agent conversationnel vocal pour l’audit organisationnel se basant sur la norme iso 27001 et son annexe A : cas de NEXTTEL CAMEROUN, Mémoire de fin d’études en génie des télécommunications, Ecole nationale supérieure polytechnique de Yaoundé, Université de Yaoundé I, Cameroun.

4. Fonction d’audit technique assisté par l’intelligence artificielle

En tant qu’opérateur de téléphonie au Cameroun, NEXTTEL Cameroun a fait de la satisfaction clientèle est un défi majeur et s’est fixé comme priorité à relever la sécurité de son patrimoine informationnel. Afin de relever ce défi, NEXTTEL Cameroun a mis en place des stratégies et des plans de sécurité afin de protéger au mieux son patrimoine et se rapprocher d’avantage du standard (recommandations) fixé par l’ANTIC en matière d’audit technique. Cette action devra les conduire à déceler les besoins de sécurité de l’information (confidentialité, intégrité, disponibilité) au sein de son réseau informatique vaste et diversifié. Pour permettre à NEXTTEL d’optimiser son processus de sécurité technique en matière non seulement de ressources humaines qualifiée, objective et disponible mais aussi en matière de coût de réalisation d’audit technique généralement élevé, nous avons conçu et réalisé un outil capable d‘embarquer l’expertise d’un auditeur (outils de scan de vulnérabilité Nmap) qualifié au sein d’un nano ordinateur Raspberry pi (léger, portable, démontable) pour automatiser et centraliser les audits techniques internes au sein de NEXTTEL avec pour exigence fonctionnelle l’inter action vocale entre l’auditeur et le système et la remontée d’alerte (rapport d’audit) après chaque audit (scan).

Les méthodes de machine learning pour obtenir ces résultats sont décrits dans le mémoire de recherche : MAHOP Albert Glenn (28 Juillet 2022), Conception et réalisation d’un agent conversationnel vocal intelligent pour l’audit de sécurité technique des systèmes d'information : cas de NEXTTEL-Cameroun, Mémoire de fin d’études en génie des télécommunications, Ecole nationale supérieure polytechnique de Yaoundé, Université de Yaoundé I, Cameroun.

5. Fonction de gestion des informations de sécurité et des événements assistée par l’intelligence artificielle

Le SIEM permet aux équipes de sécurité de détecter et de répondre rapidement aux attaques internes et externes pour simplifier la gestion des menaces tout en minimisant les risques et en protégeant l’entreprise. Les outils SIEM sont donc utilisés pour : le monitoring du réseau, la sécurité des systèmes d’information notamment par la remontée des alertes pour les activités pouvant représenter une menace à la sécurité des données (détecter et répondre aux attaques), la conformité aux normes et aux règlementations, et l’exploitation des logs pour la maintenance et le dépannage (troubleshoot). Ils permettent également d’effectuer des rapports pour l’audit.

Les méthodes de machine learning pour obtenir ces résultats sont décrits dans le mémoire de recherche : ANDELA OLINGA Yvette Ophélie (27 Juillet 2022), Conception et réalisation d’un Chatbot pour la supervision des évènements de sécurité (SIEM), Mémoire de fin d’études en génie des télécommunications, Ecole nationale supérieure polytechnique de Yaoundé, Université de Yaoundé I, Cameroun

🌐 Quelques métiers du Web

Les technologies du numérique ont en commun de construire de l’intelligence à partir

d’informations binaires. Elles reposent sur des technologies cognitives, de connectivité, de

dématérialisation, de désintermédiation et de collaboration, donnant lieu à un environnement

immatériel réalisé par des bases de données de tailles toujours plus grandes pour mieux représenter

l’environnement matériel.

De ce fait, l’environnement numérique ou immatériel est un ensemble de nuages de points qui

interagissent par le fait des mathématiques, de la technologie et de l'ingénierie : environnement

numérique de travail, environnement numérique d’apprentissage, environnement numérique de

divertissement, environnement numérique de gouvernance, ... qui suscitent de nombreux métiers dits

du numérique.

Les métiers du numérique sont dits recomposés ou impactés parce qu’ils sont essentiellement

liés au Web et aux contenus sur la toile et pour être successivement du Web 1.0 au Web des objets

en passant par le Web 4.0, le web physique et le web temps réel, d’où l’appellation les métiers du

Web

ou les métiers de l’Internet.

Le document complet de présentation des métiers du web est téléchargeable en cliquant sur le bouton ci-dessous.

👉 TELECHARGER LE DOCUMENT